Segurtasun politika

Antolakuntzaren Misioa

Bere helburuak lortzeko, I3S-k bere gain hartzen du informazioaren segurtasunarekin duen konpromisoa, bere kudeaketa egokiaren aldeko apustua eginez, bere interes talde guztiei erabilitako informazioaren segurtasunari dagokionez berme handienak eskaintzeko.

Sistema horiek arduraz kudeatu behar dira, tratatutako informazioaren edo emandako zerbitzuen erabilgarritasunari, osotasunari edo konfidentzialtasunari eragin diezaioketen ustekabeko edo nahita egindako kalteetatik babesteko neurri egokiak hartuz.

Informazioaren segurtasunaren helburua informazioaren kalitatea eta zerbitzuen hornikuntza etengabea bermatzea da, prebentzioz jokatuz, eguneroko jarduera gainbegiratuz eta gertaeren aurrean azkar erreakzionatuz.

Informazioaren eta zerbitzuen konfidentzialtasunari, osotasunari, erabilgarritasunari, aurreikusitako erabilerari eta balioari eragin diezaiokeen mehatxu azkarren aurka babestu behar dira IKT sistemak. Mehatxu hauen aurka defendatzeko, ingurumen-baldintzen aldaketetara egokitzen den estrategia bat behar da, zerbitzuen etengabeko prestazioa bermatzeko. Horrek esan nahi du departamentuek Segurtasun Erregimen Nazionalak eskatzen dituen gutxieneko segurtasun-neurriak aplikatu behar dituztela, bai eta zerbitzuen entrega-mailen etengabeko jarraipena egin, jakinarazitako ahultasunen jarraipena eta analisia ere, eta gorabeheren aurrean erantzun eraginkorra prestatu behar dutela, emandako zerbitzuen jarraipena bermatzeko.

Sail ezberdinek bermatu behar dute IKTen segurtasuna sistemaren bizi-zikloaren etapa bakoitzaren osagaia dela, bere sorkuntzatik desafektaziora arte, garapen edo eskuratze erabakien eta ustiapen jardueren bidez. Segurtasun-eskakizunak eta finantzaketa-beharrak identifikatu eta sartu behar dira plangintzan, eskaintza-eskaeretan eta IKT proiektuen pleguetan.

Sailak gertakariak prebenitzeko, detektatzeko, erreakzionatzeko eta berreskuratzeko prest egon behar dira, ENSren 8. artikuluan ezarritakoaren arabera (8. artikulua. Prebentzioa, detekzioa, erantzuna eta kontserbazioa).

Eremua

Politika hau entitatearen IKT sistema guztiei eta erakundeko kide guztiei aplikatzen zaie, sektore publiko eta pribatuari zuzendutako Zerbitzu eta Proiektuetan parte hartzen dutenak, ENS aplikazioa behar duten salbuespenik gabe.

Helburuak

Aurreko guztiagatik, Zuzendaritzak informazioaren segurtasun-helburu hauek ezartzen ditu:

- Erresilientzia areagotzeko esparru bat eskaintzea erantzun eraginkorra emateko.

- Zerbitzuen susperraldi azkarra eta eraginkorra bermatzea, gerta daitekeen edozein hondamendi fisiko edo kontingentziaren aurrean eta eragiketen jarraitutasuna arriskuan jartzea.

- Informazioaren segurtasuneko gorabeherak saihestea teknikoki eta ekonomikoki bideragarria den neurrian, baita gure jarduerek sortutako informazioaren segurtasun arriskuak arintzea ere.

- Informazioaren konfidentzialtasuna, osotasuna, erabilgarritasuna, benetakotasuna eta trazabilitatea bermatzea.

- Zerbitzua ematen dion bezero bakoitzaren sistemetan i3s-ek egiten dituen zereginen trazabilitatea bermatzea.

Arau-esparrua

Helburuetako bat izan behar da aplikagarriak diren lege-eskakizunak eta bezeroekin hartutako konpromisoez gain harpidetzen ditugun beste edozein eskakizun betetzea, baita haien etengabeko eguneratzea ere. Horretarako, gure jarduera garatzen dugun lege- eta arau-esparrua hauxe da:

- EUROPAKO PARLAMENTUAREN ETA KONTSEILUAREN 2016/679 (EB) ARAUA, 2016ko apirilaren 27koa, pertsona fisikoen babesari buruzko datu pertsonalen tratamenduari eta datu horien zirkulazio libreari buruzkoa.

- 3/2018 Lege Organikoa, abenduaren 5ekoa, Datu Pertsonalak Babesteari eta eskubide digitalak bermatzeari buruzkoa.

- Apirilaren 12ko 1/1996 Legegintzako Errege Dekretua, Jabetza Intelektualaren Legea.

- Martxoaren 1eko 2/2019 Legea, apirilaren 12ko 1/1996 Legegintzako Errege Dekretuak onartutako Jabetza Intelektualaren Legearen testu bategina aldatzen duena eta 2014/26/EB Zuzentarauan sartzen dituena. Europako Parlamentuaren eta Kontseiluaren, 2014ko otsailaren 26koa, eta Europako Parlamentuaren eta Kontseiluaren 2017/1564 (EB) Zuzentaraua, 2017ko irailaren 13koa.

- 311/2022 Errege Dekretua, maiatzaren 3koa, Segurtasun Erregimen Nazionala arautzen duena.

- Uztailaren 11ko 34/2002 Legea Informazioaren Gizarteko Zerbitzuei eta Merkataritza Elektronikoari buruzkoa (LSSI).

- 39/2015 Legea, urriaren 1ekoa, Herri Administrazioen Administrazio Prozedura Erkidearena.

- 40/2015 Legea, urriaren 1ekoa, Sektore Publikoaren Araubide Juridikoarena.

Garapena

Helburu hauek lortzeko beharrezkoa da:

- Gure informazioaren segurtasun sistema etengabe hobetzea.

- Identifikatu balizko mehatxuak, baita mehatxu horiek, gauzatzen badira, eragin dezaketen negozio-eragiketetan duten eragina ere.

- Bere interes-talde nagusien interesak (bezeroak, akziodunak, langileak eta hornitzaileak), ospea, marka eta balioa sortzeko jarduerak zaintzea.

- Gure hornitzaile eta azpikontratekin elkarlanean lan egin, informatika-zerbitzuen eskaintza, zerbitzuen jarraitutasuna eta informazioaren segurtasuna hobetzeko, eta horrek eraginkortasun handiagoa eragiten du gure jardueran.

- Langileen gaitasun teknikoa ebaluatu eta bermatzea, bai eta gure prozesuen etengabeko hobekuntzan parte hartzeko duten motibazio egokia bermatzea, prestakuntza eta barne komunikazio egokia eskainiz, sisteman definitutako jardunbide egokiak gara ditzaten.

- Instalazioen eta ekipamendu egokiaren egoera zuzena bermatzea, enpresaren jarduera, helburu eta helburuekin bat etor daitezen.

- Dagokion prozesu guztien etengabeko analisia bermatzea, kasuan kasuko hobekuntza garrantzitsuak ezarriz, lortutako emaitzen eta ezarritako helburuen arabera.

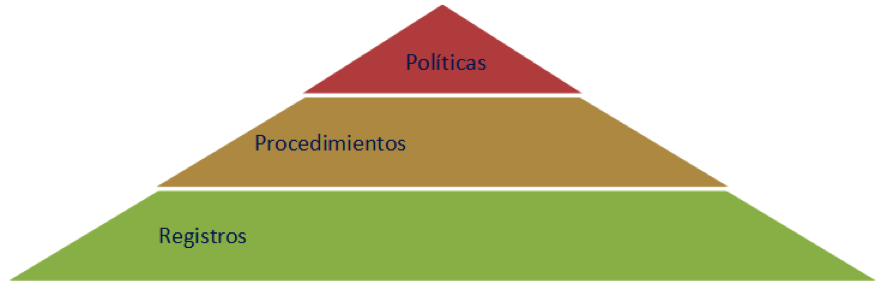

- Egituratu gure kudeaketa sistema erraz ulertzeko. Gure kudeaketa sistemak honako egitura du:

Gure sistemaren kudeaketa Informatika Sistemen Kudeatzaileari dagokio eta sistema gure informazio-sisteman eskuragarri egongo da biltegi batean, gure egungo sarbide-kudeaketako prozeduraren arabera emandako sarbide-profilen arabera atzitu ahal izango da.

Sistemaren segurtasunarekin lotutako dokumentazioa enpresaren dokumentu-biltegiaren barruan karpetetan egituratuta dago, puntu estandarren eta funtzionamendu-esparruen arabera izendatutako azpikarpetetan banatuta, zeinak prozedura, erregistro eta froga desberdinak biltzen dituzten, erabiltzaileak sarbide mugatuarekin. eta baimenik gabeko kanpoko langileak ezin du bertara sartu. Segurtasun sistema Zerbitzuak Kudeatzeko Sistemarekin (SGS) eta Kalitatearen Kudeaketa Sistemarekin (QMS) integratuta dago, enpresaren Kudeaketa Sistema Integratua (IMS) osoa osatuz. ENS arauaren puntuen arabera egituratutako karpeten edukia SGIrako erabilera orokorreko dokumentuetarako estekek osatuko dute, non informazioaren segurtasunari dagozkion alderdiak jasotzen diren.

Segurtasun dokumentazioa honela egituratzen da:

- Segurtasun politika.

- Segurtasun-arauak: ekipo, zerbitzu eta instalazioen erabilera deskribatzen duten dokumentuak. Erabilera okertzat hartzen dena deskribatzen dute, indarreko legediaren araberako arauak, eskubideak, betebeharrak eta diziplina-neurriak bete edo urratzearen aurrean langileek duten erantzukizuna.

- Dokumentu espezifikoak: aplikagarriak diren CCN-STIC giden arabera garatutako segurtasun dokumentazioa.

- Segurtasun-prozedurak: sistemako elementuak nola funtzionatu behar diren zehazten duten dokumentuak.

Politika hori gure kudeaketa sistema garatzeko indarrean dauden gainerako politika, prozedura eta dokumentuekin osatzen da.

Segurtasun Erakundea

Funtsezko erantzukizuna erakundearen Zuzendaritza Nagusiari dagokio, funtzioak eta ardurak antolatzeaz eta ENS eta SGIren helburuak lortzeko baliabide egokiak eskaintzeaz arduratzen baita. Era berean, arduradunek eredu ona jartzeaz arduratzen dira ezarritako segurtasun-arauak jarraituz.

Printzipio horiek Zuzendaritzak bere gain hartzen ditu, eta horiek betetzeko beharrezko bitartekoak eskaintzen dizkie eta bere langileei baliabide nahikoak ematen dizkie, Kudeaketa Sistema Integratuen Politika honen bidez horiek adierazi eta publikoki ezagutaraziz.

Definitutako segurtasun-eginkizunak edo funtzioak hauek dira:

|

Funtzioa |

Betebeharrak eta betebeharrak |

|

Informazioaren kudeatzailea (RINFO) |

· Prozesatutako informazioari buruzko erabakiak hartzea |

|

Zerbitzuen arduraduna (RSER) |

· Sistemaren ezarpena koordinatzea · Sistema etengabe hobetu |

|

Segurtasun kudeatzailea (RSEG edo CISO) |

· Neurri teknikoen egokitasuna zehaztea · Zerbitzurako teknologiarik onena eskaintzea |

|

Sistema kudeatzailea (RSIS) |

· Sistemaren ezarpena koordinatzea · Sistema etengabe hobetu |

|

Helbidea |

· Sistemarako beharrezko baliabideak eskaintzea · Sistema gidatu |

|

Segurtasun Administratzailea (AS) |

· Segurtasun neurriak ezartzea, kudeatzea eta mantentzea. |

Eginkizunen eta arduren definizio hori lanpostu-profiletan eta Kudeatzaileen, Rolen eta Arduraren Erregistroko sistemako dokumentuetan osatzen da.

GATAZKEN EBAZPENA

Gatazka sor dezaketen irizpide-desberdintasunak Segurtasun Batzordean landuko dira eta Zuzendaritza Nagusiaren irizpideak nagusituko dira kasu guztietan.

Segurtasun Batzordea

Horiek izendatzeko eta berritzeko prozedura segurtasun batzordeak berretsiko du.

Segurtasuna kudeatzeko eta koordinatzeko batzordea da informazioaren segurtasuna kudeatzeko sistemaren barruan erantzukizunik handiena duen organoa, eta, beraz, segurtasunarekin lotutako erabaki garrantzitsu guztiak batzorde honetan adostu daitezen.

Informazioaren Segurtasun Batzordeko kideak hauek dira:

- SEGURTASUN ARDURADUNA: GUSTAVO CONTRERAS

- SISTEMA ARDURADUNA: GORKA JAUREGUI

- ZERBITZUAREN ZUZENDARIA: ANDONI ARANZAMENDI

- INFORMAZIO ARDURADUNA: ANDONI ARANZAMENDI

Kide hauek batzordeak izendatzen ditu, izendatu, berritu eta kargugabetu ditzakeen organo bakarrak.

Segurtasun batzordea erabakiak hartzeko autonomia duen organo autonomo eta betearazlea da eta ez du bere jarduera gure enpresaren beste elementuren baten menpe egon beharrik.

Informazioaren segurtasuneko erakundea Segurtasun Antolamendurako Politika honen dokumentu osagarrian garatzen da.

Politika hori gure kudeaketa sistema garatzeko indarrean dauden gainerako politika, prozedura eta dokumentuekin osatzen da.

Arriskuen kudeaketa

Politika honen menpe dauden sistema guztiek arriskuen analisia egin behar dute, jasaten dituzten mehatxuak eta arriskuak ebaluatuz. Azterketa hau aldizka berrikusten da:

- urtean behin gutxienez;

- maneiatutako informazioa aldatzen denean;

- emandako zerbitzuak aldatzen direnean;

- segurtasun gorabehera larria gertatzen denean;

- ahultasun larriak salatzen direnean.

Arriskuen analisiak bateratzeko, IKT Segurtasun Batzordeak erreferentziazko ebaluazioa ezarriko du kudeatzen diren informazio-mota eta eskaintzen diren zerbitzu desberdinetarako. IKT Segurtasun Batzordeak sistema ezberdinen segurtasun-beharrei erantzuteko baliabideen erabilgarritasuna bultzatuko du, inbertsio horizontalak sustatuz.

Arriskuen analisia egiteko, Arriskuen Azterketa prozeduran garatutako arriskuen analisiaren metodologia hartuko da kontuan.

Langileen Kudeaketa

I3Sko kide guztiek Informazioaren Segurtasuneko Politika hau eta Segurtasun Araudia ezagutu eta betetzeko betebeharra dute, eta IKT Segurtasun Batzordeari dagokio informazioa kaltetutakoengana iristeko beharrezko bitartekoak eskaintzea.

I3Sko kide guztiak IKTen segurtasuna sentsibilizatzeko saio batera joango dira gutxienez urtean behin. Etengabeko sentsibilizazio programa bat ezarriko da I3Sko kide guztiei, bereziki kide berriei, zerbitzatzeko.

IKT sistemen erabilera, funtzionamendua edo administrazioaren ardura duten pertsonek sistemak segurtasunez maneiatzeko prestakuntza jasoko dute beren lana burutzeko behar duten neurrian. Prestakuntza derrigorrezkoa izango da erantzukizuna hartu aurretik, dela zure lehen esleipena den, dela lanpostu edo erantzukizunen aldaketa den.

Profesionaltasuna eta giza baliabideen segurtasuna

Politika hau enpresa barruan zereginak egiten dituzten I3Sko langile guztiei eta kanpoko langileei aplikatzen zaie.

HR-k langileen lanpostuen deskribapenetan informazioaren segurtasun-funtzioak sartuko ditu, kontratatutako langile guztiei Informazioaren Segurtasuneko Politika betetzearen inguruko betebeharren berri emango die, langileekiko Konfidentzialtasun Konpromisoak kudeatuko ditu eta Politika honi buruzko erabiltzaileen prestakuntza-zereginak koordinatuko ditu.

- Segurtasun Kudeaketako burua (RGS)[CISO] , jakinarazitako segurtasun-gertaerak kontrolatu, dokumentatu eta aztertzeaz arduratzen da, baita Informazioaren Segurtasun Batzordeari eta informazioaren jabeei jakinarazteaz ere.

- Informazioaren Segurtasun Batzordea arduratuko da beharrezko bitarteko eta bideak ezartzeaz, Segurtasun Kudeaketako buruak (RGS)[CISO] Gorabeheren eta sistemaren anomalien txostenak kudeatzea. Halaber, Batzordeak ikerketaren berri izango du, gainbegiratu, informazioaren bilakaeraren jarraipena eta informazioaren segurtasuneko gorabeherak konpontzea sustatuko du.

- Segurtasun Kudeaketako burua (RGS)[CISO] I3Sn eginkizunak betetzen dituzten langileek eta hirugarrenek sinatu beharreko Konfidentzialtasun Konpromisoaren prestaketan parte hartuko du, Politika hau ez betetzeagatik aplikatuko diren zehapenei buruzko aholkularitzan eta informazioaren segurtasuneko gorabeherak tratatzeko orduan.

- I3Sko langile guztiak arduratzen dira informazio-segurtasunaren ahuleziak eta garaiz detektatzen diren gorabeherak jakinarazteaz.

- Giza baliabideen profesionaltasuna:

- Informazioaren Segurtasunari eragiten dioten lanak egiteko langileen beharrezko gaitasuna zehaztea.

- Ziurtatu pertsonak gaitasunak direla hezkuntza, prestakuntza edo esperientzia egokian oinarrituta.

- Dokumentatutako informazioaren bidez frogatzea Informazioaren Segurtasunaren gaietan langileen gaitasuna beharrezkoa dela.

Langileen segurtasuna kontrolatzearen helburuak hauek dira:

- Giza akatsen arriskuak murriztea, irregulartasunak ezartzea, instalazio eta baliabideen erabilera desegokia eta informazioa baimendu gabe maneiatzea.

- Langileak kontratatzeko fasean segurtasun-erantzukizunak azaltzea eta sinatuko diren hitzarmenetan txertatzea eta horiek betetzen direla egiaztatzea langilearen zereginak bete bitartean.

- Ziurtatu erabiltzaileek informazioaren segurtasunaren mehatxuak eta kezkak ezagutzen dituztela eta erakundearen Informazioaren Segurtasun Politikari eusteko trebatuta daudela beren ohiko eginkizunetan.

- Informazioa tratatzeko instalazioetatik kanpo dauden langile eta erabiltzaile guztiekin konfidentzialtasun-konpromisoak ezartzea.

- Dauden segurtasun-ahulezien komunikazioa sustatzeko beharrezko tresnak eta mekanismoak ezartzea, baita gertakariak ere, horien ondorioak gutxitzeko eta berriro ez errepikatzeko.

Informazio Sistemetarako baimena eta sarbidea kontrolatzea

Informazio-sistemetarako sarbidea kontrolatzeak honako hauek ditu helburu:

- Informazio-sistemetara, datu-baseetara eta informazio-zerbitzuetara baimenik gabeko sarbidea eragoztea.

- Erabiltzaileen sarbidean segurtasuna ezartzea autentifikazio- eta baimen-tekniken bidez.

- Kontrolatu I3S sarearen eta beste sare publiko edo pribatu batzuen arteko konexioaren segurtasuna.

- Erabiltzaileek sistemetan egindako gertaera eta jarduera kritikoak berrikustea.

- Kontzientziatu pasahitzak eta ekipamenduak erabiltzearen ardurari buruz.

- Bermatu informazioaren segurtasuna ordenagailu eramangarriak eta ordenagailu pertsonalak urrutiko lanetarako erabiltzean.

Instalazioen babesa

Instalazioen babesari buruzko politika honen helburuak hauek dira:

Saihestu baimenik gabeko sarbidea, kalteak eta interferentziak I3Sren egoitza, instalazio eta informaziora

- Babestu I3S informazioa prozesatzeko ekipamendu kritikoak gune seguruetan jarriz eta segurtasun-perimetro zehaztu batek babestuta, segurtasun-neurri eta sarbide-kontrol egokiekin. Era berean, bere babesa kontuan hartu bere transferentzian eta babestutako guneetatik kanpo egon, mantentze-lanetarako edo bestelako arrazoiengatik.

- I3S informazioa biltzen duen ekipo informatikoen funtzionamendu egokia kalte dezaketen ingurumen-faktoreak kontrolatzea.

- Bulegoetan langileek kudeatzen duten informazioa babesteko neurriak ezartzea, beren ohiko zereginen esparruan.

- Identifikatutako arriskuen araberako babesa eskaintzea.

Politika hau I3S informazio sistemei lotutako baliabide fisiko guztiei aplikatzen zaie: instalazioak, ekipoak, kableatuak, fitxategiak, biltegiratze euskarriak, etab.

Segurtasun Kudeaketako arduraduna (RGS)[CISO] , Informazioaren Titularrekin batera, hala dagokionean, aktibo kritikoak babesteko segurtasun-neurri fisikoak eta ingurumenekoak zehaztuko ditu, arrisku-analisi batean oinarrituta, eta horien aplikazioa gainbegiratuko du. Halaber, segurtasun fisiko eta ingurumeneko xedapenak betetzen direla egiaztatuko du.

Sail ezberdinetako arduradunek zehaztuko dute I3Sko langileek beren ardurapeko eremu mugatuetara sarbide fisikoa duten mailak. Informazioaren Jabeek gunez kanpoko lana formalki baimenduko diete beren negozioari buruzko informazioarekin I3Sko langileei egoki irizten dietenean.

I3Sko langile guztiak dira pantaila garbia eta mahaigaineko politika betetzeaz, bulegoetako eguneroko lanarekin lotutako informazioa babesteko.

Produktua eskuratzea

Sail ezberdinek bermatu behar dute IKTen segurtasuna sistemaren bizi-zikloaren etapa bakoitzaren osagaia dela, bere sorkuntzatik desafektaziora arte, garapen edo eskuratze erabakien eta ustiapen jardueren bidez. Segurtasun-eskakizunak eta finantzaketa-beharrak identifikatu eta sartu behar dira plangintzan, eskaintza-eskaeretan eta IKT proiektuen pleguetan.

Bestalde, informazioaren segurtasuna hartuko da kontuan informazio sistemak eskuratzean eta mantentzean, aldaketa mugatuz eta kudeatuz.

Informazio sistemak garatzeko eta eskuratzeko politika dokumentuan garatzen da: Sistemak eskuratzeko, garatzeko eta mantentzeko politika.

Segurtasuna lehenespenez

I3S-k estrategikotzat jotzen du informazioaren segurtasuna integratzen duen prozesatzen duen entitatearentzat, bere bizitza-zikloaren zati gisa. Informazio-sistemek eta zerbitzuek segurtasuna berez barne hartu behar dute, sortzen denetik kentzen duten arte, segurtasuna barne hartuz garapen eta/edo eskuratze erabakietan eta martxan dauden jarduera guztietan, segurtasuna prozesu integral eta zeharkako gisa ezarriz.

Sistemaren osotasuna eta eguneratzea

I3S-k sistemaren osotasuna bermatzeko konpromisoa hartzen du elementu fisiko edo logikoen eguneratzearen kontrola ahalbidetzen duen aldaketak kudeatzeko prozesu baten bidez sisteman instalatu aurretik baimenduz. Ebaluazio hori sistemen zuzendaritzak egingo du batez ere, eta sistemaren segurtasunean duen eragina ebaluatuko du aldaketak egin aurretik eta modu dokumentatuan kontrolatuko ditu garrantzitsutzat jotzen diren edo sistemen segurtasunean eragina duten aldaketak. .

Aldizkako segurtasun-berrikuspenen bidez, sistemen segurtasun-egoera ebaluatuko da fabrikatzaileen zehaztapenekin, ahultasunekin eta haiei eragiten dieten eguneratzeekin, sistema horien segurtasun-egoerari begira arriskua kudeatzeko arduraz erreakzionatuz.

Biltegiratutako eta garraioan dagoen informazioa babestea

I3S-k babes-neurriak ezartzen ditu ingurune seguruetan gordetako edo igarotzen den Informazioaren Segurtasunerako. Ordenagailu eramangarriak, laguntzaile pertsonalak (PDA), gailu periferikoak, informazio-eramaileak eta sare irekien edo enkriptazio ahula duten sareen bidezko komunikazioak ingurune segurutzat hartuko dira.

Elkarri lotuta dauden informazio sistemen prebentzioa

I3S-k Informazioaren Segurtasunerako babes-neurriak ezartzen ditu, batez ere, perimetroa babesteko, batez ere sare publikoetara konektatuta badago, batez ere, osorik edo batez ere, publikoaren eskura dauden komunikazio elektronikoen zerbitzuak eskaintzeko.

Nolanahi ere, sistemaren, sareen bidez, beste sistema batzuekin interkonexiotik eratorritako arriskuak aztertuko dira, eta haien konexio-puntua kontrolatuko da. Konexio elektronikoak publikoarentzat eskuragarri.

Jardueren erregistroak

I3S-k erabiltzailearen jarduerak erregistratuko ditu, jarduera desegokiak edo baimendu gabekoak kontrolatzeko, aztertzeko, ikertzeko eta dokumentatzeko beharrezkoa den informazioa gordez, jarduten duen pertsona uneoro identifikatu ahal izateko.

Gertaeren kudeaketaren helburu nagusiak hauek dira:

- Kode kaltegarrien aurkako detekzio eta erreakzio sistema bat ezartzea

- Informazio-sistemako elementuetan antzemandako segurtasun-intzidentzia eta ahuleziak kudeatzeko prozedurak izatea.

- Prozedura horiek detektatzeko mekanismoak, sailkapen-irizpideak, analisi- eta ebazpen-prozedurak jasoko dituzte, bai eta interesdunekiko komunikazio-bideak eta ekintzen erregistroa ere.

- Erregistro hau sistemaren segurtasuna etengabe hobetzeko erabiltzen da.

- Ziurtatu IT zerbitzuak errendimendu ezin hobean itzultzen direla.

- Gertaerak sor ditzakeen arrisku eta eragin posibleak murriztea.

- Segurtasun-intzidentziaren bat gertatuz gero sistemen osotasuna bermatzea.

- Alarma aktibatzeko detektatu bezain laster gertakari baten eragina jakinaraztea; eta enpresa-komunikazio plan egokia ezartzea.

- Enpresa-eraginkortasuna sustatzea.

Jardueraren jarraipena

I3S, jardueren jarraipena bermatzeko helburuarekin, sistemak segurtasun kopiak izan ditzaten neurriak ezartzen ditu eta eragiketen jarraipena bermatzeko beharrezko mekanismoak ezartzen ditu, ohiko lan-bitartekoak galduz gero.

Zerbitzuaren jarraipena bermatzeko beharrezkoak diren kontrolak egiten dira:

- Gorabeheren kudeatzailea, tresna bat non bezeroaren sisteman egindako zuzenketa edo aldaketa bakoitzaren fluxu osoa zehaztuko den, hari lotutako dokumentuak barne (funtzionalak, diseinu teknikoak, bilera-akta edo posta elektronikoak), baita bezeroak emandako baimenak ere. zure aplikazioei eta/edo haiek kudeatzen dituzten datuei eragiten dien edozein aldaketa ekoizpenera igotzea.

- Sareko posta elektronikorako sarbidea.

- Barne garapen-sistemak aldaketa posibleak probatzeko ekoizpen-sisteman sartu aurretik.

- Sartzea telefono bidez (4G) mugikorrerako sarbidea sareko konexioak huts egiten badira.

- Komunikazio erredundanteak bezero desberdinekiko konektagarritasuna saihesteko

Segurtasun-prozesuaren etengabeko hobekuntza

I3S-k informazioaren segurtasunaren etengabeko hobekuntza prozesu bat ezartzen du, ISO 27001 bezalako nazioarteko arauetan ezarritako irizpide eta metodologia aplikatuz.